Por Alexis Paiva Mack

Por Alexis Paiva MackQué es el Team Jorge, el grupo de hackers que asegura haber intervenido más de 30 elecciones presidenciales

Proponían a sus potenciales clientes campañas de influencia de opinión, con decenas de miles de cuentas falsas en redes sociales para difundir fake news. También se jactaban de hackear correos electrónicos y de haber intervenido en más de 30 elecciones alrededor del mundo, incluso en países de Latinoamérica. Acá, los detalles sobre el Team Jorge, el grupo de hackers liderado por el ex agente israelí Tal Hanan.

Es conocido el hecho de que la Internet trae múltiples beneficios a los usuarios, pero también lo es que esta puede ser utilizada como herramienta para la desinformación.

Un equipo de contratistas israelíes aseguró recientemente que intervinieron en más de 30 elecciones en países de todo el mundo, las cuales se realizaron en territorios como Estados Unidos, Europa, África, Centroamérica y Sudamérica.

Así lo informó The Guardian en un artículo que fue publicado esta semana y que incluye detalles acerca de cómo operan, los cuales fueron conseguidos a través de la filtración de una serie de documentos y conversaciones.

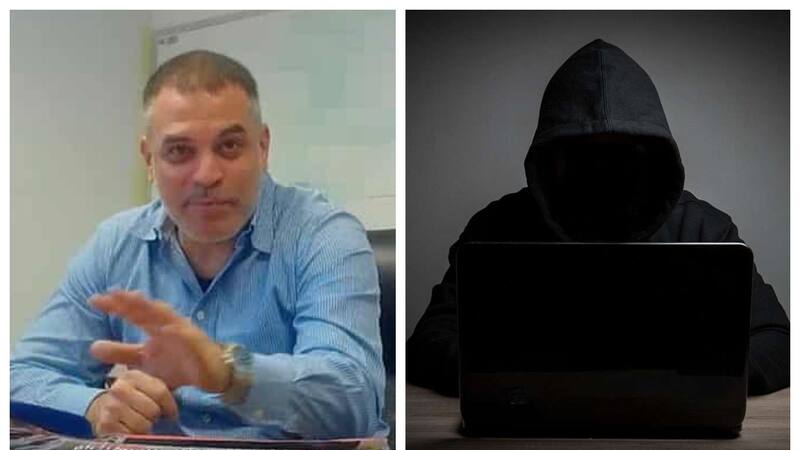

Según el citado medio británico, la unidad es dirigida por un ex agente de las fuerzas especiales de Israel, Tal Hanan (50), quien utiliza el seudónimo de “Jorge” para ofrecer los servicios de piratería informática, sabotaje y campañas de desinformación en redes sociales, mediante el llamado Team Jorge.

El Team Jorge, los hackers que aseguran haber intervenido más de 30 elecciones presidenciales

Para conocer más detalles acerca de sus operaciones, un grupo de tres periodistas encubiertos —de Radio France, Haaretz y TheMarker— se hicieron pasar como potenciales clientes, para así acercarse sin generar sospechas, en el marco de una investigación que involucra a profesionales de 30 medios y que es coordinada por la organización sin fines de lucro Forbidden Stories, dedicada a seguir con el trabajo de reporteros asesinados, amenazados o encarcelados.

Los corresponsales grabaron más de seis horas de conversaciones con Hanan (obtenidas en videollamadas y una reunión presencial en una oficina a 32 kilómetros de Tel Aviv), tiempo en el que él y sus aliados aseguraron tener la capacidad de operar a gran escala y sin dejar rastro.

También se jactaron de la creación de un software llamado Advanced Impact Media Solutions (Aims), el cual tiene a su disposición miles de perfiles falsos en plataformas como Twitter, Linkedin, Facebook, Telegram, Gmail, Instagram y Youtube. Algunos de ellos, incluso asociados a tarjetas de crédito en cuentas de Amazon, monederos de criptomonedas y Airbnb.

Afirmaron que podían conseguir rápidamente información de rivales políticos y empresariales, a través de la irrupción en cuentas privadas de Gmail y Telegram (una app de mensajería cifrada para proteger los mensajes de un chat). Y a ello se le sumó que ofrecieron alterar los contenidos de páginas web en Internet.

Asimismo, detallaron que podían robar información personal para hacer actos de sabotaje en el mundo político. Según ellos, ya lo habían hecho anteriormente a través de acciones como enviar un juguete erótico a la casa de un dirigente, para que así su esposa creyera que le estaba siendo infiel.

Informaciones reunidas por The Guardian vincularon al Team Jorge con una empresa israelí llamada Demoman International, la cual está registrada en un sitio web gestionado por el Ministerio de Defensa de dicho país.

Cuando los reporteros del medio britanico le consultaron a las autoridades correspondientes, estas evitaron hacer declaraciones.

Una operación encubierta

Las reuniones que los tres periodistas tuvieron con Hanan y sus aliados se realizaron entre julio y diciembre de 2022. Como es de esperar, estas fueron grabadas en secreto. Y para no levantar sospechas, dijeron que eran consultores que trabajaban para un país africano “políticamente inestable” y que querían ayuda para alterar unas elecciones.

El Team Jorge no dudó en presentarse como candidato para cumplir con sus expectativas. Según el líder, sus servicios son realizados por “graduados de agencias gubernamentales”, quienes tienen experiencia en áreas como las finanzas, las redes sociales, las campañas electorales y la “guerra psicológica”.

De la misma manera, dijo que cuentan con seis oficinas en distintas partes del mundo.

“Ahora estamos participando en unas elecciones en África (...) tenemos un equipo en Grecia y otro en Emiratos (...) ustedes sigan las pistas”, exclamó Hanan en las reuniones iniciales, “hemos realizado 33 campañas presidenciales, 27 de ellas con éxito”.

En cuanto a Estados Unidos, aseguró que están en dos “grandes proyectos” en el sector, aunque detalló que no participan directamente en la política de ese país.

Su hermano, identificado como Zohar Hanan, lo apoya en estas tareas y se presenta a sí mismo como el director ejecutivo del Team Jorge.

Aun así, los reporteros no pudieron corroborar que todas las las afirmaciones que hicieron fueran reales, debido a que podrían haberlas inventado o inflado para aumentar sus honorarios.

De hecho, el equipo de Jorge dijo que sus servicios para interferir en las elecciones tendría un valor de entre 6 y 15 millones de euros, rango que dista de los descritos en unos correos electrónicos a los que tuvo acceso The Guardian, los cuales fueron enviados en 2015 y en los que pedían $160.000 dólares a la fallecida Cambridge Analytica, por interferir dos meses en un país latinoamericano.

Dos años más tarde, en 2017, solicitaron entre $400.000 y $600.000 dólares al mes a la misma empresa, pero ellos se negaron a pagar dichos montos, según sugirieron los mensajes.

Al ser consultado por el medio británico, el ex director de la compañía, Alexander Nix, se negó a hacer mayores comentarios, salvo que “su supuesto entendimiento es discutible”.

Bajo esta línea y en conversación con los reporteros encubiertos, Hanan explicó que reciben el dinero en efectivo o a través de criptomonedas como bitcoin.

Los bots como arma de desinformación

Durante las conversaciones por correo electrónico que los miembros del Team Jorge tuvieron con Cambridge Analytica, les enviaron un video que mostraba el funcionamiento preliminar de Aims, el software mencionado anteriormente.

En uno de los mensajes, Hanan detalló que la herramienta ofrece a los usuarios la posibilidad de crear hasta 5.000 bots con el objetivo de masificar “propaganda” en cualquier idioma.

“Se trata de nuestro propio sistema semiautomático de creación de avatares y despliegue de redes”, escribió.

Ahora, a solo unos meses de que iniciara sus primeras conversaciones con los periodistas encubiertos, aseguró que se pueden utilizar más de 30.000 bots.

Para demostrarlo hizo una presentación de su herramienta, en la cual les mostró cómo puede crear estos perfiles falsos en apenas unos minutos y eligiendo características como su nombre, género y nacionalidad, entre otros más específicos.

“Aquí hay españoles, rusos, se ven asiáticos, musulmanes. Hagamos un candidato juntos”, se jactó, para después seleccionar la fotografía de una mujer de piel blanca.

“Sophia Wilde, me gusta el nombre. Británica. Ya tiene correo electrónico, fecha de nacimiento, todo”.

A pesar de que durante la mayor parte de las conversaciones se mostró muy seguro de lo que decía, su actitud cambió cuando le preguntaron de dónde venían las fotografías. Ahí optó por esquivar las dudas.

Más tarde, profesionales de The Guardian analizaron las imágenes para ver de dónde venían y descubrieron que varias de ellas eran obtenidas a través de las redes sociales de personas reales. Por ejemplo, notaron que el retrato de la inventada “Sophia Wilde” venía del perfil de una mujer rusa que vive en Reino Unido.

Al ser alertados sobre este escenario, desde Meta, la empresa propietaria de Facebook, anunciaron esta semana que tomarían acciones para retirar de dicha red social los bots asociados a Aims.

“La última actividad del grupo parece haberse centrado en realizar peticiones falsas en Internet o sembrar historias inventadas”, declaró un vocero de la aplicación en palabras reunidas por The Guardian.

La “máquina blogger” y un ataque en vivo

En las interacciones que los tres periodistas infiltrados tuvieron con el Team Jorge, Hanan explicó que poseen una “máquina blogger” capaz de crear sitios web para que sean utilizados por los perfiles falsos, para que así estos puedan difundir fake news.

“Después de crear credibilidad, ¿qué haces? Entonces puedes manipular”, expresó con orgullo.

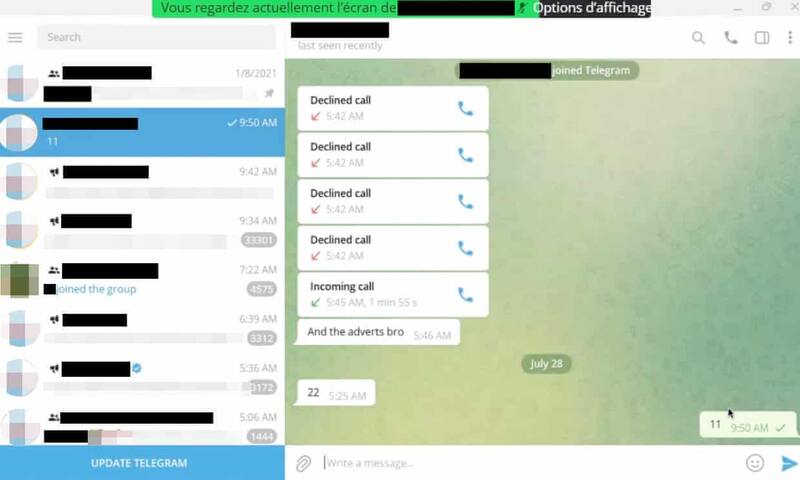

En otra instancia, también les mostró en vivo y en directo cómo podía entrar en las cuentas de Telegram de otras personas, para así enviar mensajes desde ellas.

“Sé que en algunos países creen que es segura. Les voy a mostrar lo segura que es”, dijo, para luego infiltrarse en el perfil del asesor de un presidente africano.

Ahí escribió la frase “hola, ¿cómo estás cariño” y se la envió a uno de sus contactos. Y una vez que este fue leído, procedió a borrarlo.

“Una de las cosas más importantes es poner palos entre las personas adecuadas, ¿entiendes? (...) yo puedo escribirle lo que pienso de su mujer, o lo que pienso de su último discurso, o puedo decirle que le he prometido ser mi próximo jefe de gabinete”, les comentó, refiriéndose a que esto puede utilizarse como arma para generar caos en el mundo político.

Más tarde, trató de hacer lo mismo a través de otro perfil, pero a diferencia de la primera vez, cometió un error y no pudo borrar el mensaje que envió, el cual solo tenía el número 11.

Posteriormente, un reportero del equipo que trabaja en estas investigaciones se contactó con el destinatario y corroboró que el “11″ efectivamente había sido enviado.

Con toda esta información, los periodistas se acercaron a Tal Hanan para preguntarle su versión, pero él solo dijo: “Para que quede claro, niego haber actuado mal”.

Y cuando le consultaron a su hermano, Zohar Hanan, únicamente enfatizó: “¡Llevo toda la vida trabajando conforme a la ley!”.

Por su parte, desde Google y Gmail declinaron hacer comentarios, mientras que desde Telegram manifestaron que estas situaciones también pueden ocurrir en otras apps.

“Las cuentas de cualquier red social o aplicación de mensajería masiva pueden ser vulnerables a la piratería o la suplantación de identidad, a menos que los usuarios sigan las recomendaciones de seguridad y tomen las precauciones adecuadas para mantener sus cuentas seguras”, sentenciaron.

Puedes revisar un video con parte de los registros a continuación.

COMENTARIOS

Para comentar este artículo debes ser suscriptor.

Lo Último

Lo más leído

3.

4.

No sigas informándote a medias 🔍

Accede al análisis y contexto que marca la diferenciaNUEVO PLAN DIGITAL $1.990/mes SUSCRÍBETE